|

Digital Security and Privacy for Human Rights Defenders |

2.5 Слежка и мониторинг в Интернете Общие замечания

I.Отслеживать Интернет-активность (в том числе электронную переписку) проще простого. Коммерческие фирмы и правительства практикуют это по всему миру. II.Информация о ваших действиях хранится в файлах cookies, которые хранятся и на вашем компьютере, и на посещенных вами веб-сайтах. III.Сообщения электронной почты можно пропустить через фильтр, настроенный на конкретные слова или фразы. IV.Поисковые запросы можно фильтровать по ключевым словам. V.Можно заблокировать доступ к определенным ресурсам из страны. VI.Доступ обычно блокируется по IP-адресу сайта или по доменному имени. Технологии слежки и сбора информации продолжают шагать вперед. В прежние времена можно было предположить, что вашу почту вскрывают, а телефон – прослушивают; сегодня слежка ведется и в Интернете. Открытость этого информационного пространства позволяет развернуться профессионалам этого ремесла: правительствам, коммерческим фирмам, хакерам и преступникам. Не так уж и сложно установить систему, которая будет фиксировать всю онлайновую активность конкретного человека. Все веб-сайты записывают информацию о посетителях (IP-адрес, время визита). То же делает большинство почтовых провайдеров. Во многих странах такие процедуры вменяются им в обязанность. В 2006 году Евросоюз обязал Интернет-провайдеров хранить данные о трафике своих клиентов до двух лет(1), а ведь некоторые страны – члены ЕС хранят и дольше! Давайте посмотрим, как нашу с вами интернетовскую жизнь можно отследить на местном, национальном и международном уровнях. _________________________________________________________________________________________________ (1) Директива 2006/24/EC Европарламента и Евросовета от 15 марта 2006 года. Слежка за прогулками по Интернету

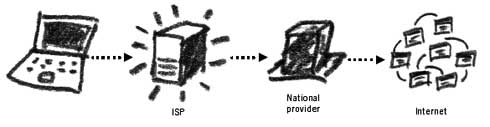

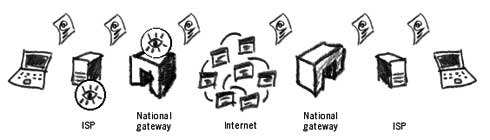

Рис. 1: Интернет-провайдер может отслеживать ваши действия Подписи к картинкам (слева направо): "провайдер доступа", "национальный провайдер", "Интернет" Если бы вы захотели попробовать себя в роли шпиона и записать чей-то телефонный разговор, пришлось бы искать физический доступ к телефонной линии или человека в телефонной компании, который мог бы предоставить вам такой доступ. В Интернете то же самое: можно снимать информацию с канала связи, а можно попробовать "убедить" Интернет-провайдера, чтобы он занялся этим. С этого момента все, что делает "объект" в Интернете, записывается. Иногда следящая система может быть использована и для управления информационными потоками. Прослушивание телефона требует специальных знаний, а возможно и противозаконных действий. Надавить на провайдера куда проще. Нередко бывает, что в стране вообще только один провайдер, и тот контролируется правительством. В других странах (например, в России) действующие нормативные акты требуют от провайдеров устанавливать оборудование, с помощью которого можно отслеживать информационные потоки в сети. В России контроль над этим оборудованием осуществляет Федеральная служба безопасности(2). Что такое "шлюз" в смысле Интернета? Это как дверь, которую можно захлопнуть – и закрыть доступ к сети из какой-либо страны (и в страну). Если правительство полностью контролирует эту дверь, значит, оно полностью контролирует национальный сегмент Интернета(3). Например, в Китае на таком шлюзе установлена система мониторинга и фильтрации Интернет-потоков. Ее прозвали "Великий брандмауэр". С его помощью власти ограничивают доступ жителей страны к определенным ресурсам. Недавно "Великий брандмауэр" был доработан: появилось дополнение под названием "Золотой щит", с помощью которого технологии фильтрации можно применять и в сравнительно небольших региональных сетях. Таким образом власти хотят разгрузить фильтрующую систему на национальном шлюзе.

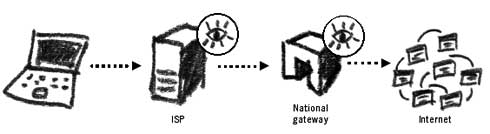

Рис. 2: Мониторинг трафика в Интернете через провайдера и национальный шлюз Но упомянутые средства мониторинга и цензуры Интернет-трафика показались некоторым государствам слишком слабыми. США, Великобритания, Канада, Австралия и Новая Зеландия начали разрабатывать глобальную систему слежки, которая бы справлялась со всеми основными информационными потоками в сети. После событий 11 сентября в США этот проект получил дополнительное финансирование. Он известен под названием ECHELON и контролируется Агентством национальной безопасности (АНБ). Сколько времени ECHELON хранит полученные им данные – неизвестно. Может показаться, что на столь глобальном уровне трудно эффективно перехватывать, анализировать и раскладывать по категориям интернетовские и телефонные сеансы связи, но АНБ заверяет, что система обеспечивает 90% результат(4). _______________________________________________________________________________________________ (2) Доклад организации Privacy International "Приватность и права человека 2004 – угрозы приватности". (3) Во многих странах спутниковое соединение – альтернативный вариант доступ к Интернету (вместо местных провайдеров). Это сильно осложняет правительственную слежку. (4) О проекте Echelon: http://www.nsawatch.org Файлы cookiesНаши шаги в Интернете записываются на посещаемых нами веб-сайтах и на наших собственных компьютерах. Некоторые веб-сайты требуют, чтобы пользователь включил в броузере поддержку файлов cookie. Это маленькие файлы, в которых сохраняется специальная информация, например, местоположение пользователя – чтобы показывать ему на сайте ту страницу, которая соответствует его региону. (Так часто поступают веб-сайты авиакомпаний). В cookies может храниться информация о странице, с которой мы пришли на данный веб-сайт, и даже персональные данные, собранные на нашем компьютере. Побродите по Интернету с месяц, и вы сами убедитесь, что у вас на компьютере завелась добрая сотня cookies. Тот, кто имеет к ним доступ, может сделать выводы о ваших интересах и увлечениях. Файл cookie выступает в роли свидетеля: "Да, я подверждаю: он заходил на этот сайт!" Крупнейшее рекламное онлайновое агентство DoubleClick заключило соглашения с тысячами веб-сайтов и собрало файлы cookies, относящиеся примерно к 100 миллионам пользователей. Каждый из таких файлов связан с множеством данных о привычках пользователя(5). Cookies можно удалить с компьютера. Это нетрудно сделать с помощью броузера или вручную. Можно вообще запретить броузеру принимать cookies. Правда, при этом многие сайты перестанут открываться, зато уровень защиты от вредных файлов cookie будет на высоте. _____________________________________________________________________________________________ (5) Доклад организации Privacy International "Приватность и права человека 2004 – угрозы приватности". Просмотр сообщений электронной почтыОбмен электронными сообщениями происходит по тем же принципам, что и просмотр веб-сайтов. Отличие в том, что любое наше сообщение имеет адресата – человека, который входит в Интернет через местного провайдера в своей стране.

Рис. 3. Просмотр email на уровене провайдера и национального шлюза Получается, что наше письмо может быть перехвачено на всех узлах, через которые оно проходит. Вы живете в стране с высоким уровнем юридической защиты частной жизни? Это не поможет, если ваше письмо отправляется в государство, где упомянутый уровень низок. И не забывайте: хотя ваше письмо идет из страны А в страну Б, на своем пути оно минует почтовые узлы разных стран. Многие провайдеры доступа к Интернету (и почтовые провайдеры) хранят все материалы на своих серверах. Иногда это нам на пользу: вдруг понадобится восстановить письмо, полученное три года назад? С другой стороны, к тем же собщениям может получить доступ и посторонний человек. Компания Yahoo! передавала китайскому правительству информацию о четырех диссидентах, что привело к их аресту и осуждению(6). _________________________________________________________________________________________________ (6) Human Rights Watch - “Race to the Bottom” Corporate Complicity in Chinese Internet Censorship, август 2006 г. МистификаторыАдрес электронной почты не так уж трудно подделать. Вместе с адресом можно подделать имя и фамилию. Например, кто-то может подписать вашим именем сомнительную статью и отправить ее в газету, указав в качестве обратного ваш адрес электронной почты. Редакция не будет проверять, действительно ли статья отправлена вами – ее просто опубликуют, и все. А в результате вас могут скомпрометировать, могут испортить вам репутацию или даже подвести под суд. Электронное письмо могут перехватить и внести изменение в его содержание на пути к адресату. Восстановить свое доброе имя, пользуясь скомпрометированным адресом электронной почты, практически невозможно. Единственный способ предотвратить подделку – воспользоваться цифровой подписью(7).

Рис. 4: Письмо или подпись можно подделать на пути к адресату __________________________________________________________________________________________ (7) В главах, посвященных шифрованию, подмене личности и составлению электронных досье, приводится объяснение того, что из себя представляет цифровая подпись, и как с ее помощью можно идентифицировать личность. Фильтрация информационных потоковПравительство и его спецслужбы занимаются не только слежкой и мониторингом. Они имеют возможность фильтровать содержание электронных писем и устанавливать запреты на посещение определенных веб-сайтов. В этом случае можно говорить о нарушении статей 12 и 19 Всеобщей Декларации прав человека(8). Как правило, информация в Интернете передается по открытым каналам. Когда вы отправляете электронную почту, ваши письма пересылаются без всякой защиты. Представьте вместо Интернета обычную телефонную линию. Можно сказать, что некто поднимает трубку на телефонном узле и слышит все сообщения, которые в этот момент передаются по каналам связи! Следовательно, все ваши электронные письма, сообщения в форумах и блогах могут быть легко перехвачены и прочитаны. Интернет-фильтр пропускает через себя содержание каждой веб-страницы, блога или форума, которые вы посетили. Мы уже знаем, что организовать мониторинг электронной почты и онлайнового трафика несложно. Представьте, насколько просто современным спецслужбам получить доступ к нашей информации – и все потому, что она не защищена. У некоторых правительств особую аллергию вызывают сообщения, пересылаемые правозащитными организациями. Но больше спецслужбам не нужно сидеть в секретных помещениях, просматривая электронную почту в поисках опасной и нежелательной информации. Эту работу взяли на себя компьютеры. Имя ей – фильтрация. _________________________________________________________________________________________________ (8) Статья 12: "Никто не может подвергаться произвольному

вмешательству в его личную и семейную жизнь, произвольным посягательствам

на неприкосновенность его жилища, тайну его корреспонденции или

на его честь и репутацию. Каждый человек имеет право на защиту закона

от такого вмешательства или таких посягательств". Фильтрация электронной почтыПрограмма для сканирования электронной переписки устанавливается на узле провайдера или на национальном шлюзе. Она может быть настроена на такие фразы, как "права человека" или "свобода слова". Впрочем, ее можно настроить на тысячи разных слов и фраз. Всякий раз, как через фильтр проскакивает письмо с такой фразой, оно либо блокируется, либо копируется (чтобы впоследствии установить личности отправителя и адресата). Фильтр может оказаться на пути электронного письма практически в любом месте.

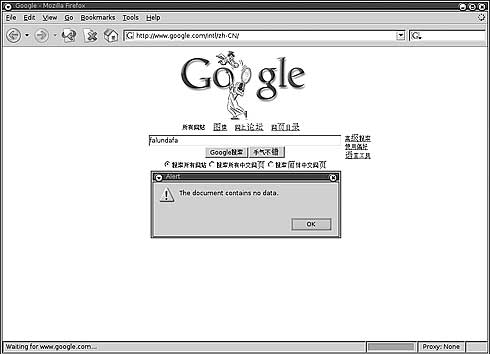

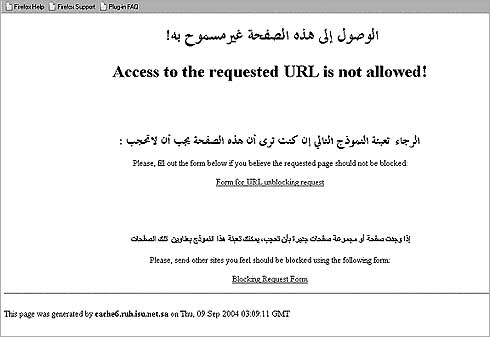

Рис. 5: Некоторые слова в электронной почте могут вызывать реакцию фильтра. Подписи: "права человека", "ничего не найдено" Такую технологию фильтрации использует система ECHELON. Вот некоторые из слов, на которые может срабатывать фильтр ECHELON. Rewson, SAFE, Waihopai, INFOSEC, ASPIC, MI6, Information Security, SAI, Information Warfare, IW, IS, Privacy, Information Terrorism, Terrorism Defensive Information, Defense Information Warfare, Offensive Information, Offensive Information Warfare, The Artful Dodger, NAIA, SAPM, ASU, ASTS, National Information Infrastructure, InfoSec, SAO, Reno, Compsec, JICS, Computer Terrorism, Firewalls, Secure Internet Connections, RSP, ISS, JDF, Ermes, Passwords, NAAP, DefCon V, RSO, Hackers, Encryption, ASWS, CUN, CISU, CUSI, M.A.R.E., MARE, UFO, IFO, Pacini, Angela, Espionage, USDOJ, NSA, CIA, S/Key, SSL, FBI, Secert Service(9). _______________________________________________________________________________________________ (9) http://attrition.org/misc/keywords2.html – в этих тестах измерялась разница между временем отправки письма и временем его получения при использовании различных ключевых слов. Фильтрация Интернет-трафикаТо же происходит при просмотре веб-страниц. Когда вы набираете и вводите запрос в поисковую систему Google, он проходит через провайдера и национальный шлюз еще до того, как вы получите ответ от системы. Фильтр может сработать на фразу "права человека" и сообщить, что по этому запросу ничего не обнаружено. Ниже приводится ответ китайского Google (2004 г.) на запрос "falundafa" (духовное движение, запрещенное в Китае). Запрос производился с территории Китая. |